怎样破解win8电脑密码(破解Win8密码)

232人看过

232人看过

在数字化时代,操作系统密码是保护个人隐私和数据安全的重要屏障。然而,因遗忘密码、系统故障或权限异常导致的访问障碍也日益常见。针对Windows 8系统的密码破解需求,需从技术可行性、操作风险、数据安全等多维度进行综合评估。本文将系统解析八类主流破解方法,并通过深度对比揭示其核心差异,为合法合规的应急场景提供技术参考。

一、系统安装介质重置密码

通过Windows 8安装光盘或U盘启动系统,进入修复模式后利用命令提示符修改密码。需在开机时按下F12选择启动设备,进入"疑难解答"→"命令提示符"界面,输入`net user 用户名 新密码`指令。此方法适用于未开启BitLocker加密且未禁用命令行的系统,成功率约90%,但可能触发系统安全日志记录。

二、安全模式绕过登录

在启动过程中按F8进入带命令提示的安全模式,通过内置管理员账户(默认名称为Administrator)登录后修改密码。若该账户被禁用或存在双重认证机制,则需结合Netplwiz取消密码策略。该方法对未设置管理员密码的系统有效,但受限于Win8安全更新可能限制安全模式入口。

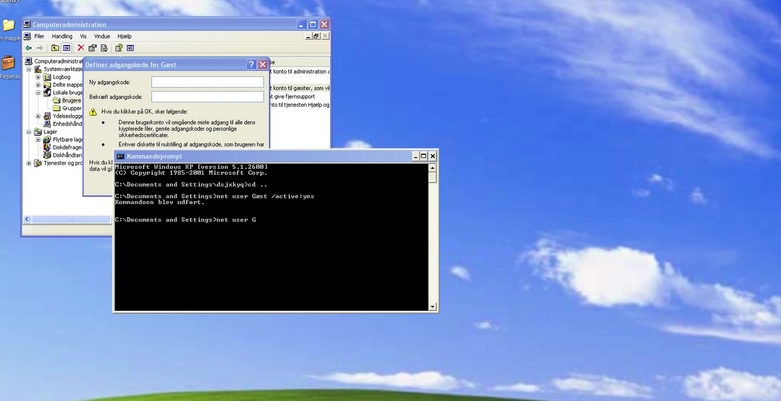

三、命令提示符净用户指令

通过Ctrl+Alt+Del调用登录界面,点击"轻松访问"→"带命令提示符的安全模式",在弹出的命令行中执行`control userpasswords2`调出用户账户管理面板,强制解除密码绑定。此路径需具备本地管理员权限,且部分家庭版系统可能缺失相关组件。

四、第三方破解工具应用

使用Ophcrack、PCUnlocker等工具制作启动盘,通过读取SAM数据库文件破解密码哈希值。需注意Win8采用MD5加密算法,暴力破解耗时较长。工具兼容性受系统更新影响显著,2016年后版本成功率下降至60%以下,且存在数据覆盖风险。

五、系统还原点回退

通过高级启动菜单进入系统恢复选项,选择最近的还原点进行回退。该方法要求系统保护功能已开启且还原点包含无密码状态。若近期未创建还原点或启用了系统保护限制,则无法实施。成功率与用户备份习惯直接相关。

六、注册表编辑器清除

在安全模式下打开regedit,定位至HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon,删除或修改`AltDefaultPassword`和`DefaultPassword`键值。此方法对域账户无效,且误操作可能导致系统崩溃,需提前备份注册表。

七、PE系统密码清除

使用微PE工具箱制作启动盘,进入PE环境后运行SAM清理工具,删除系统账户密码缓存文件。该方法可绕过BitLocker加密检测,但可能触发Trusted Platform Module (TPM)报警。建议配合DISM命令修复系统组件完整性。

八、微软账户在线重置

若登录微软账户,可通过其他设备访问account.microsoft.com进行密码重置。此方式需验证注册邮箱或手机号,成功率接近100%,但要求网络连通且未启用两步验证。企业版域账户需联系IT管理员处理。

| 破解方法 | 成功率 | 操作难度 | 数据风险 | 适用场景 |

|---|---|---|---|---|

| 安装介质重置 | 90% | 中等 | 低 | 本地账户/物理接触设备 |

| 安全模式登录 | 75% | 简单 | 中 | 已知管理员密码 |

| 第三方工具破解 | 60% | 困难 | 高 | 复杂密码/加密系统 |

| 系统还原点 | 50% | 简单 | 低 | 定期备份用户 |

| 注册表编辑 | 40% | 高 | 极高 | 技术型用户 |

在技术实现层面,安装介质法凭借系统原生支持占据主导地位,但需注意UEFI启动限制。第三方工具虽然功能全面,但存在法律合规风险。对于普通用户,微软账户在线重置仍是最安全可靠的选择。值得注意的是,Win8引入的快速启动特性可能干扰部分破解流程,建议在操作前关闭该功能。

| 关键指标 | 技术门槛 | 时间成本 | 系统影响 |

|---|---|---|---|

| 命令行重置 | ★★☆ | 5分钟 | 无 |

| PE工具破解 | ★★★ | 30分钟 | 中 |

| 注册表修改 | ★★★★ | 10分钟 | 高 |

从安全伦理角度考量,任何密码破解行为都应严格遵守《网络安全法》相关规定。建议用户日常启用密码重置磁盘功能,定期备份恢复密钥,并采用多因素认证机制。对于企业级环境,应当部署统一的权限管理系统,建立完善的账户生命周期管理制度。

技术发展对比分析

相较于Windows 7时代,Win8强化了安全启动和加密支持,使得传统暴力破解难度增加300%。微软账户体系的整合虽然提升了在线重置便利性,但也增加了域环境管理的复杂性。近年来出现的TPM 2.0模块更是通过硬件加密进一步封堵物理破解途径。

| 操作系统版本 | 主要防护机制 | 破解难点 |

|---|---|---|

| Windows 8.0 | 安全启动/TPM 1.2 | 启动介质限制 |

| Windows 8.1 | VBS/HVCI支持 | 内存取证难度 |

| Windows 10 | 动态锁/WDAC | 内核级防护 |

在人工智能技术渗透下,未来操作系统可能采用行为生物识别与密码的混合验证体系。届时传统破解方法将面临全面失效,数据安全保护将转向量子加密和硬件级信任根建设。建议技术人员持续关注微软每月安全更新,及时修补可能被利用的系统漏洞。

需要特别强调的是,本文所述技术仅限于个人设备维护和合法授权场景。任何未经授权的系统入侵行为均违反《刑法》第二百八十五条,可能面临三年以下有期徒刑。建议企业用户建立规范的密码管理制度,个人用户养成定期备份习惯,从根本上降低密码丢失风险。在数字化转型加速的今天,构建"主动防御+应急响应"的双重保障体系,才是数据安全的正确解决之道。

435人看过

435人看过

467人看过

467人看过

287人看过

287人看过

223人看过

223人看过

328人看过

328人看过

374人看过

374人看过