win7关闭密码保护自动开启(Win7密保自启关闭)

462人看过

462人看过

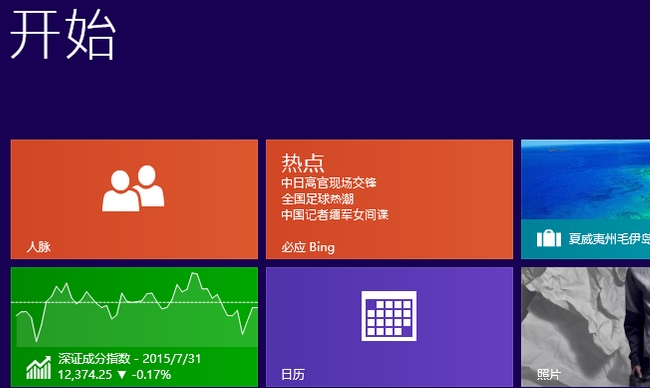

在Windows 7操作系统中,密码保护自动开启问题通常表现为用户在未主动设置的情况下,系统突然启用登录密码或锁屏密码,导致正常使用受阻。该现象可能由系统策略变更、安全机制触发或第三方干预引发,对企业批量部署和个人用户均可能造成数据访问中断风险。从技术原理来看,Windows 7的密码保护机制与本地安全策略、组策略、注册表键值及用户账户控制(UAC)深度关联,其自动开启往往涉及多层级的策略联动。例如,当系统检测到特定安全事件(如多次登录失败)或策略阈值变化时,可能自动激活密码保护规则。此外,某些系统更新或补丁可能重置安全配置,导致原本关闭的密码保护功能被重新启用。该问题不仅影响用户体验,还可能暴露企业网络中的权限管理漏洞,因此需从策略配置、系统服务、用户权限等多个维度进行系统性排查与修复。

一、组策略配置异常分析

Windows 7的组策略(Group Policy)是控制密码保护的核心工具之一。通过gpedit.msc打开本地组策略编辑器,可在「安全选项」中查看交互式登录:不需要按Ctrl+Alt+Del、屏幕保护程序等待时间等关键设置。若策略被误配置为强制密码输入(如启用最小密码长度策略),可能导致锁屏密码自动生效。需重点检查以下路径:

- 计算机配置 → Windows设置 → 安全设置 → 本地策略 → 安全选项

- 用户配置 → 管理模板 → 控制面板 → 个性化

企业级环境中,若域控制器下发的策略与本地策略冲突,可能触发密码保护覆盖逻辑。建议通过rsop.msc生成结果集策略报告,比对实际生效策略与预期配置的差异。

二、注册表键值篡改追踪

注册表是存储密码保护设置的底层载体,关键键值包括:

| 键值路径 | 功能描述 | 默认状态 |

|---|---|---|

| HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem | 控制Ctrl+Alt+Del行为 | DisableCAD = 0(启用密码保护) |

| HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced | 锁屏超时设置 | ScreenSaveTimeOut = 1200(单位:秒) |

| HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon | 密码复杂度策略 | AutoAdminLogon = 0(禁用自动登录) |

恶意软件或系统更新可能修改上述键值,例如将DisableCAD设置为1可绕过密码保护,但会降低系统安全性。建议在修改前导出注册表备份(.reg文件),并通过regshot工具对比变更前后的差异。

三、本地安全策略冲突诊断

本地安全策略(secpol.msc)中的密码策略与组策略存在层级覆盖关系。常见冲突场景包括:

| 策略项 | 组策略优先级 | 本地策略优先级 |

|---|---|---|

| 账户锁定阈值 | 高(域环境) | 低(本地模式) |

| 密码长度要求 | 强制覆盖 | 可被域策略覆盖 |

| 交互式登录提示 | 与企业版策略同步 | 仅影响单机 |

当本地管理员账户(Administrator)的密码策略与普通用户组策略不一致时,可能触发系统自动启用最高安全级别。解决方法包括:重置安全选项中的账户锁定持续时间为0,或禁用密码必须符合复杂性要求策略。

四、控制面板设置反向验证

部分用户通过控制面板的用户账户或电源选项误触设置,导致密码保护激活。需重点检查:

- 用户账户 → 管理其他账户 → 密码保护共享(可能被意外启用)

- 电源选项 → 唤醒时需要密码(可能设置为“始终”)

- 外观与个性化 → 屏幕保护程序设置 → 等待时间与密码保护复选框

企业环境中,可通过control userpasswords2命令直接跳转用户账户管理界面,批量重置密码策略。注意:家庭版Windows 7缺少组策略编辑器,需通过注册表或第三方工具(如TweakUI)实现相同功能。

五、第三方工具干预机制

部分安全软件或系统优化工具(如360安全卫士、CCleaner)可能自动修改密码保护设置。典型场景包括:

| 工具类型 | 干预方式 | 风险等级 |

|---|---|---|

| 杀毒软件 | 强制启用屏保密码以防止未经授权访问 | 高(可能覆盖手动配置) |

| 系统优化工具 | 清理冗余安全策略时误删关键键值 | 中(需谨慎使用自动修复功能) |

| 远程控制软件 | 设置固定密码以保持连接稳定性 | 低(通常明确提示) |

建议卸载可疑工具后,通过sfc /scannow命令扫描系统文件完整性,并检查%ProgramData%MicrosoftWindowsStart MenuProgramsStartup目录中是否存在自动运行脚本。

六、系统服务依赖链分析

密码保护功能依赖多项后台服务,服务异常可能导致策略错乱。核心服务包括:

| 服务名称 | 功能描述 | 启动类型建议 |

|---|---|---|

| ScardSvr | 智能卡管理服务 | 手动(非必要场景可禁用) |

| Netlogon | 域账户登录支持 | 自动(企业环境必需) |

| UserProfileService | 用户配置文件加载 | 自动(禁止手动停止) |

若Terminal Services服务被错误配置为禁用,可能导致远程桌面连接触发密码弹窗。可通过services.msc检查服务状态,并对比依赖关系是否完整。

七、用户权限分层管理

不同用户账户的权限差异可能导致密码保护行为不一致。例如:

| 账户类型 | 密码保护触发条件 | 典型场景 |

|---|---|---|

| Administrator | 策略变更或病毒攻击 | 系统自动启用复杂密码要求 |

| 标准用户 | 家长控制或域策略限制 | 屏幕保护后强制输入密码 |

| Guest | 默认禁用密码保护 | 临时访客访问受限 |

建议为普通用户账户设置net user 用户名 /time 需求时间限制,而非依赖密码保护。企业环境可通过net localgroup命令将用户加入特定策略组,避免权限冲突。

八、数据备份与恢复验证

在进行任何策略调整前,需通过以下方式创建系统快照:

- 使用

wbadmin start shadow生成系统镜像(需启用卷影复制) - 导出注册表关键分支(如

reg export HKUS-1-5-21 用户配置文件.reg) - 利用第三方工具(如Acronis True Image)创建完整系统备份

若修改后出现蓝屏或无法登录,可通过WinRE(Windows恢复环境)启动系统修复模式,导入注册表备份或还原卷影副本。注意:系统自带的rstrui还原点可能因策略变更失效,需提前测试恢复流程。

总结与建议

Windows 7密码保护自动开启问题具有多源性和隐蔽性,需结合组策略、注册表、服务状态等多维度进行系统性排查。企业用户应优先通过域控策略统一管理安全设置,避免本地配置冲突;个人用户则需警惕第三方工具的自动化修改行为,定期备份关键配置。对于已停止支持的Windows 7系统,建议升级至Windows 10或更高版本以获得持续的安全更新,同时采用强密码策略与多因素认证(MFA)提升防护等级。未来系统维护中,建议建立策略变更审计机制,记录每次修改的负责人、时间及影响范围,以便快速定位故障根源。此外,教育用户避免使用Guest账户进行敏感操作,并定期清理无用账户,可显著降低密码保护异常触发的风险。最终,通过技术手段与管理流程的结合,才能在保障安全性的同时维持系统的可用性。

486人看过

486人看过

222人看过

222人看过

302人看过

302人看过

512人看过

512人看过

386人看过

386人看过

432人看过

432人看过