win11用户账户控制怎么关闭(Win11关闭UAC)

341人看过

341人看过

在Windows 11操作系统中,用户账户控制(User Account Control,简称UAC)是一项核心安全功能,旨在通过权限分离机制降低恶意软件或误操作对系统的潜在威胁。UAC通过弹窗提示和权限确认,限制标准用户执行高权限操作(如修改系统设置、安装软件等),从而保护系统关键区域。然而,频繁的弹窗提示可能干扰用户体验,尤其对于熟悉系统操作的高级用户而言,UAC可能成为效率瓶颈。关闭UAC虽能提升操作流畅性,但会显著降低系统安全防护等级,增加恶意软件入侵、误删关键文件或配置错误的风险。因此,是否关闭UAC需权衡便利性与安全性,建议仅在明确需求且具备系统维护能力的情况下操作。

一、通过控制面板关闭UAC

控制面板是Windows传统设置入口,关闭UAC的步骤如下:

- 打开控制面板,进入用户账户模块;

- 选择更改用户账户控制设置;

- 在弹出窗口中,将滑块调整至从不通知;

- 点击确定并重启电脑生效。

此方法操作简单,但需注意:设置为从不通知将完全禁用UAC,建议优先选择中等或较低通知频率以平衡安全与体验。

二、通过组策略关闭UAC

组策略提供更细化的权限管理,适用于专业版及以上系统:

- 按Win+R键输入

gpedit.msc进入组策略编辑器; - 导航至计算机配置→Windows设置→安全设置→本地策略→安全选项;

- 双击用户账户控制:用于内置管理员账户的管理员批准模式;

- 选择已禁用并应用设置。

该方法可精准控制管理员权限行为,但家庭版系统默认不支持组策略编辑器,需通过第三方工具解锁。

三、通过注册表关闭UAC

注册表修改可直接调整系统参数,步骤如下:

- 按Win+R键输入

regedit打开注册表; - 定位至

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem; - 新建DWORD(32位)值,命名为

EnableLUA; - 将数值数据改为

0并保存退出。

此方法隐蔽性强,但误操作可能导致系统不稳定,建议修改前备份注册表。

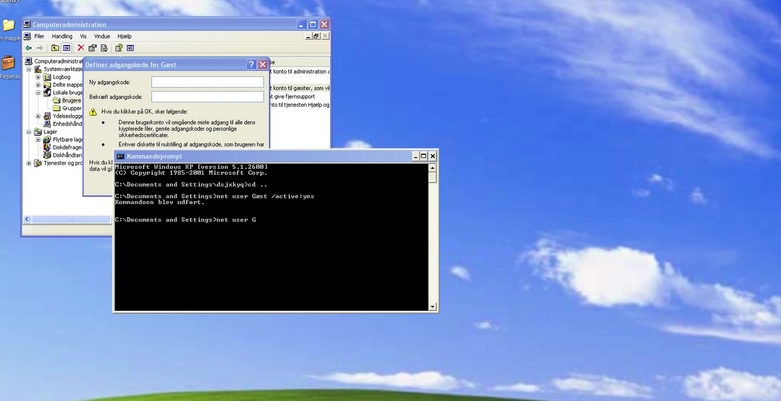

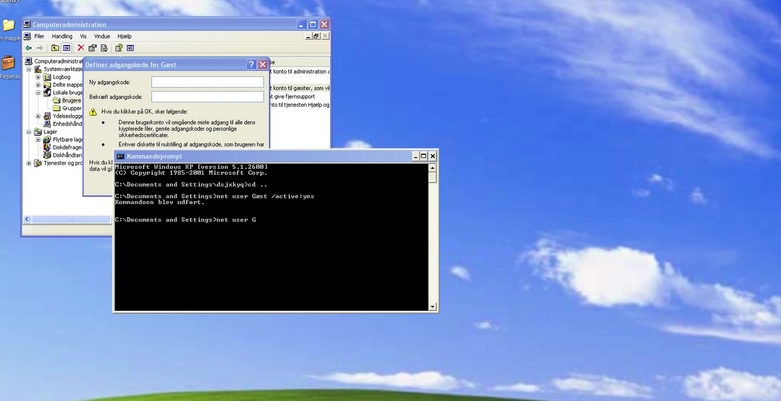

四、通过安全模式关闭UAC

安全模式下可绕过部分限制,步骤如下:

- 重启电脑并连续按F8进入高级启动选项;

- 选择带命令提示符的安全模式;

- 输入

msconfig打开系统配置工具; - 在工具选项卡中选择更改UAC设置;

- 调整滑块至从不通知并确认。

该方法适合系统故障时紧急操作,但需重启后才能生效。

五、通过第三方工具关闭UAC

部分工具可简化操作,例如:

- UAC Disabler:一键切换UAC状态,支持快速恢复;

- TweakNow PowerPack:提供UAC强度调节滑块;

- UltraUXThemePatcher:解除家庭版组策略限制后配合使用。

工具操作便捷,但需警惕捆绑软件或恶意程序风险。

六、通过脚本批处理关闭UAC

通过批处理文件可自动化操作,示例代码如下:

echo off

reg add "HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem" /v EnableLUA /t REG_DWORD /d 0 /f

gpupdate /force

shutdown -r -t 0保存为.bat文件后以管理员身份运行,但需注意代码逻辑错误可能导致系统异常。

七、通过系统映像备份还原关闭UAC

适用于预封装环境,步骤如下:

- 创建已关闭UAC的系统镜像;

- 使用DISM++或PowerShell部署镜像;

- 通过

sysprep封装并分发至目标设备。

该方法适合企业批量部署,但个人用户操作复杂度较高。

八、通过BIOS/UEFI设置绕过UAC

部分主板支持Secure Boot与UAC联动,步骤如下:

- 进入BIOS/UEFI设置;

- 禁用Secure Boot并启用传统启动模式;

- 保存退出后,UAC弹窗频率可能降低。

此方法影响系统启动安全验证,可能增加引导阶段被篡改的风险。

| 关闭方法 | 操作难度 | 风险等级 | 适用版本 | 可逆性 |

|---|---|---|---|---|

| 控制面板 | 低 | 中 | 所有版本 | 是 |

| 组策略 | 中 | 高 | 专业版+ | 是 |

| 注册表 | 中 | 极高 | 所有版本 | 是 |

| 方法类型 | 生效速度 | 依赖条件 | 兼容性 | 推荐场景 |

|---|---|---|---|---|

| 图形化界面 | 即时 | 无 | 高 | 普通用户快速操作 |

| 命令行/脚本 | 延迟(需重启) | 管理员权限 | 中 | 自动化部署 |

| 硬件层设置 | 重启后 | 特定主板 | 低 | 特殊需求环境 |

| 安全影响 | 功能限制 | 恢复成本 | 典型问题 | 解决成本 |

|---|---|---|---|---|

| 权限完全开放 | 无弹窗拦截 | 数据备份/重装系统 | 恶意软件入侵 | 高(需杀毒+修复) |

| 策略级调整 | 部分提示保留 | 组策略重置 | 软件兼容性冲突 | 中(需日志排查) |

| 系统底层修改 | 完全失效 | 注册表还原 | 系统文件损坏 | 极高(需专业技术) |

关闭Windows 11用户账户控制(UAC)的核心矛盾在于便利性与安全性的博弈。UAC作为权限隔离的核心机制,其弹窗提示虽繁琐,但能有效防止非授权操作对系统关键区域的破坏。例如,当用户尝试修改系统文件或安装未知来源的软件时,UAC的确认步骤可强制暂停流程,为用户二次确认风险提供机会。然而,对于熟悉系统架构的高级用户或特定场景(如软件开发、游戏挂机),UAC的频繁干预可能降低效率,甚至影响自动化脚本的运行稳定性。

从技术实现角度看,不同关闭方法的风险差异显著。通过控制面板直接禁用UAC虽然简单,但会导致所有高权限操作无需确认,系统几乎等同于“裸奔”状态,极易遭受木马病毒攻击。相比之下,组策略和注册表方法可通过细分权限(如仅禁用特定类型的弹窗)实现更精准的控制,但需要用户具备一定的技术知识。例如,将EnableLUA值设为1而非0,可在保留基础防护的同时减少弹窗频率。此外,第三方工具和脚本批处理虽然操作便捷,但可能引入兼容性问题或隐藏后门,需谨慎选择可信来源。

实际应用场景中,企业用户更倾向于通过组策略或系统映像批量部署预设UAC规则,既保证IT管控效率,又能根据部门需求定制安全策略。而个人用户若追求操作流畅性,可考虑在虚拟机或备用设备中关闭UAC,避免对主力工作环境造成安全威胁。值得注意的是,关闭UAC后需通过其他手段弥补防护漏洞,例如定期更新杀毒软件、启用网络防火墙、限制浏览器权限等。

从系统稳定性角度分析,直接修改注册表或安全模式操作存在较高风险。注册表参数的错误赋值可能导致系统无法正常启动,而安全模式下的设置变更可能与其他驱动或服务产生冲突。例如,关闭UAC后若同时禁用Windows Defender,相当于同时失去两道核心防线,此时即使浏览普通网页也可能触发漏洞利用。因此,建议在关闭UAC前开启管理员账户密码保护,并避免使用弱密码,以降低远程爆破风险。

最终,是否关闭UAC需根据使用场景综合评估。对于普通家庭用户,保留UAC并适当调整通知频率(如选择“中等”或“较低”级别)是相对安全的折中方案;对于技术爱好者或特定行业用户,在确保其他防护措施到位的前提下,可通过组策略精细化控制UAC行为。无论选择何种方式,均建议定期创建系统还原点,以便在出现异常时快速回退至安全状态。

342人看过

342人看过

315人看过

315人看过

305人看过

305人看过

235人看过

235人看过

344人看过

344人看过

353人看过

353人看过