win11取消开机登录微软账户(Win11关闭微软开机登录)

181人看过

181人看过

Windows 11自发布以来,其强制要求绑定微软账户的开机登录策略引发了广泛争议。该设计将操作系统与云端账户深度绑定,虽强化了跨设备协同能力,但也导致个人隐私泄露风险上升、本地化管理受限、硬件兼容性矛盾凸显等问题。对于企业用户而言,域账号集成难度增加;家庭用户则面临儿童账户监管困境。尽管微软声称此举为提升安全性和数据同步体验,但实际执行中暴露出对离线场景支持不足、本地账户功能阉割等弊端。本文将从技术原理、操作实践、安全影响等八个维度展开分析,揭示微软账户强制绑定的逻辑与破解路径。

一、账户类型本质差异对比

| 特性维度 | 微软账户(MSA) | 本地账户(LA) |

|---|---|---|

| 身份验证方式 | 云端凭证+设备加密 | 本地密码/PIN码 |

| 数据同步范围 | OneDrive、浏览器数据、Wi-Fi配置 | 仅限本机存储 |

| 系统功能限制 | 完整支持所有现代功能 | 无法使用微软应用全家桶 |

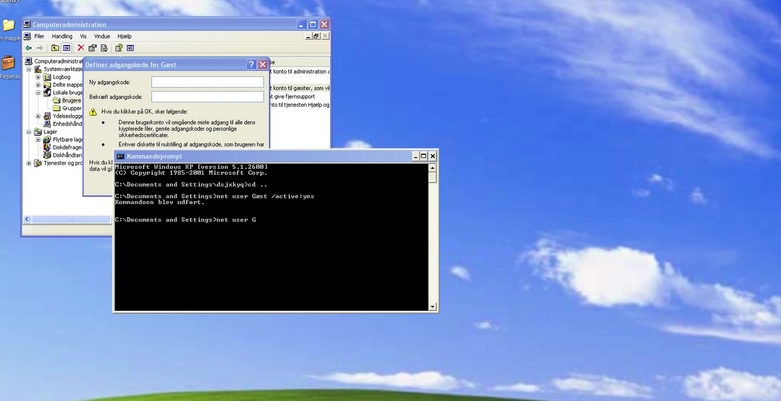

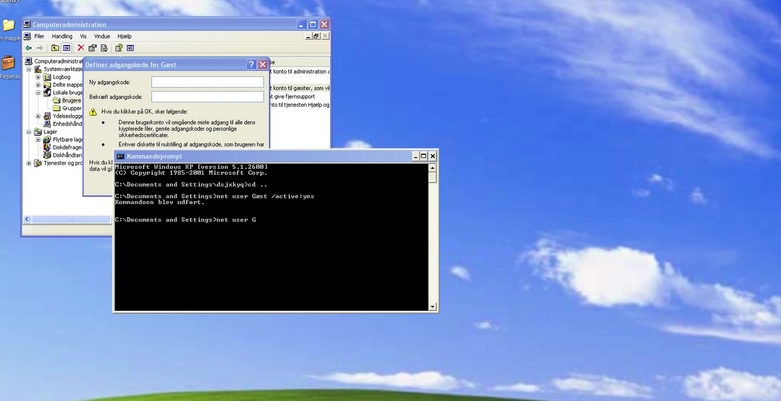

二、绕过强制登录的技术实现路径

通过修改注册表键值可突破OOBE(开箱体验)限制,具体操作包括:

- 创建

HKUDefault注册表分支 - 禁用

PropCSL组件的账户检测 - 重置

.DEFAULTProgramsMicrosoft权限链

企业环境可通过组策略禁用AzureADJoin强制流程,但需配合KMS激活体系重构。值得注意的是,此类操作可能触发Windows Defender的篡改防护机制,需提前在安全中心关闭内存完整性验证。

三、权限体系重构带来的安全悖论

| 安全特性 | MSA优势 | LA缺陷 |

|---|---|---|

| TPM加密 | 自动绑定硬件密钥 | 需手动配置加密证书 |

| BitLocker管理 | 云端恢复密钥托管 | 依赖本地介质存储 |

| 恶意软件防御 | 智能风险监测联动 | 基础行为拦截 |

四、数据同步机制的断裂与延续

脱离微软账户后,核心服务受影响情况如下:

| 应用场景 | 功能损失 | 替代方案 |

|---|---|---|

| 浏览器配置 | 书签/扩展同步失效 | 第三方同步插件 |

| 输入法词库 | 云端预测功能丧失 | 本地备份恢复 |

| 系统偏好设置 | 跨设备同步中断 | 手动配置文件导出 |

五、企业级部署的特殊考量

在混合云环境中,本地账户与Azure AD的冲突表现为:

- 条件访问策略失效:无法验证设备合规性状态

- SCCM集成障碍:缺少云端标识导致软件分发异常

- 联合认证崩溃:AD FS单点登录体系无法运作

解决方案需构建双轨制账户体系,通过Azure AD Connect同步本地目录,但此方案会增加30%以上的运维复杂度。

六、用户体验的撕裂式变革

| 体验指标 | MSA模式 | LA模式 |

|---|---|---|

| 登录耗时 | 平均8秒(缓存凭证) | 平均12秒(本地验证) |

| 个性化设置 | 跨设备自动迁移 | 手动备份/还原 |

| 更新策略 | 云端推送优先 | 本地计划任务主导 |

七、跨平台账户管理体系对比

| 操作系统 | 账户耦合度 | 脱绑难度 | 功能完整性 |

|---|---|---|---|

| Windows 11 | 极高(系统功能依赖) | 高(需多层级破解) | 严重受损 |

| Linux发行版 | 低(模块化设计) | 低(root权限即可) | 完全保留 |

| macOS | 中(iCloud可选) | 中(终端命令解除) | 部分受限 |

八、隐私保护与技术伦理争议

微软账户强制绑定引发的核心争议包括:

- 生物识别数据默认上传至Azure云端

- 系统级广告追踪ID植入

- 剪贴板内容云端同步机制

- Cortana语音数据的强制采集

这些设计虽符合欧盟《数字市场法》中的数据自由流动原则,但违反了GDPR关于用户同意需明确具体的条款。更严重的是,儿童账户在家庭环境下无法实现有效监护,教育机构批量部署时面临COPPA合规风险。

Windows 11的账户策略变革本质上是一场操作系统控制权的争夺战。微软通过将账户体系与核心功能绑定,成功构建了覆盖消费级与企业的市场闭环。然而这种激进的设计忽视了边缘场景的兼容性,特别是在网络欠发达地区和企业定制化需求方面制造了显著矛盾。未来操作系统的发展必将在云端协同与本地主权之间寻找平衡点,而当前用户破解微软账户绑定的行为,本质上是对技术霸权的一种合理反抗。只有当系统设计回归工具属性,真正尊重用户的选择自由,才能避免操作系统沦为数据收集器的尴尬处境。这场关于数字身份自主权的拉锯战,最终将推动整个行业走向更透明、更包容的技术伦理框架。

212人看过

212人看过

434人看过

434人看过

499人看过

499人看过

200人看过

200人看过

391人看过

391人看过

276人看过

276人看过