PTO路由器作为企业级网络核心设备,其密码设置策略直接影响网络安全边界与数据防护能力。合理的密码配置需平衡安全性与可操作性,既要防范暴力破解、字典攻击等外部威胁,又需应对内部权限滥用风险。本文从密码复杂度规范、加密协议选型、权限分级机制、动态更新策略、跨平台兼容性等八个维度展开深度分析,结合多厂商设备特性与实际部署场景,揭示密码管理中的关键矛盾点与最佳实践路径。

一、密码复杂度标准与策略制定

密码强度是防御暴力破解的首要防线。建议采用12位以上混合字符组合,包含大写字母、小写字母、数字及特殊符号(如!@#$%)。避免使用生日、连续数字等弱密码,同时建立密码黑名单库,禁止历史密码重复使用。

| 复杂度层级 | 字符类型要求 | 最小长度 | 破解难度评估 |

|---|---|---|---|

| 基础级 | 字母+数字 | 8位 | ≤1小时(普通PC) |

| 进阶级 | 大小写+数字+符号 | 12位 | >72小时(商用集群) |

| 专家级 | 无规律混合+密钥拉伸 | 16位 | 理论安全边界 |

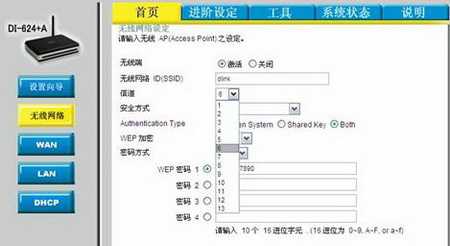

二、加密协议选型与兼容性矩阵

根据设备型号选择匹配的加密算法,老旧设备可能仅支持WEP/TKIP,新型设备推荐WPA3-Enterprise。注意不同频段(2.4GHz/5GHz)对加密性能的影响,双频路由器需独立配置认证参数。

| 加密协议 | 密钥长度 | 典型应用场景 | 设备兼容性 |

|---|---|---|---|

| WEP | 40/104bit | IoT设备简易防护 | 全平台支持 |

| WPA2-PSK | AES-256 | 家庭/SOHO网络 | 2010后设备 |

| WPA3-Enterprise | CCMP/AES-GCM | 企业级安全防护 | 2019后商用设备 |

三、权限分级管理体系构建

实施三级权限模型:管理员(全功能)、运维员(配置权限)、访客(受限接入)。通过VLAN划分实现物理隔离,配置RADIUS服务器进行集中认证。

- 超级管理员:具备防火墙策略修改、固件升级等特权

- 网络运维组:仅限SSID管理、带宽分配等日常操作

- 外部合作方:分配独立Guest网络,限制VPN隧道创建

四、动态更新与失效补偿机制

建立90天强制更新周期,采用密钥生命周期管理工具。当检测到异常登录时,立即触发密码重置流程。同步更新关联设备(如AP、交换机)的认证凭证。

| 更新触发条件 | 处理流程 | 影响范围 |

|---|---|---|

| 定期轮换 | 自动化脚本批量更新 | 全网络服务中断5分钟 |

| 暴力破解尝试 | IP封禁+端口锁定 | 受影响终端断网 |

| 员工离职 | 账户禁用+密码清零 | 个人设备认证失效 |

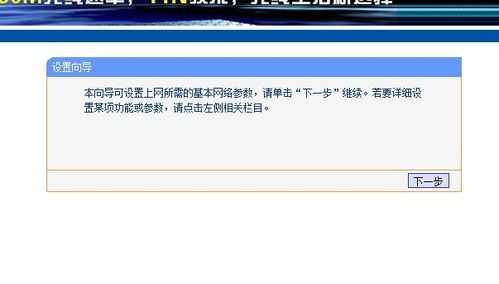

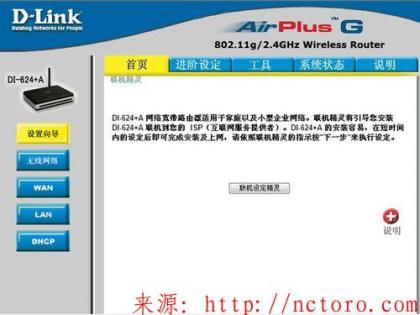

五、跨平台配置差异解析

不同品牌路由器存在管理界面差异,思科设备侧重命令行配置,华为偏向图形化向导。需注意:TP-Link不支持Radius服务器联动,H3C设备默认关闭WPS功能。

| 品牌型号 | Web管理路径 | CLI命令示例 | 特殊限制 |

|---|---|---|---|

| TP-Link Archer C7 | 系统工具-修改管理员密码 | 不适用 | 无SSH远程管理 |

| Cisco RV320 | Administration > Password Settings | configure terminal username admin privilege 15 secret *** | 需启用HTTPS访问 |

| Huawei AR2200 | 设备管理-用户账号 | set user password level 15 cipher *** | 默认禁用Telnet |

六、日志审计与异常追踪

开启SYSLOG功能,将登录日志同步至堡垒机。设置失败登录阈值报警(如5次错误锁定30分钟)。定期清理超过保留周期的旧日志(建议180天)。

- 关键日志字段:时间戳、源IP、用户名、操作类型、结果状态

- 审计重点:非工作时间登录、异地IP访问、权限越界操作

- 合规要求:满足ISO27001、等保2.0日志留存规范

七、灾备与恢复验证体系

采用双因素备份策略:本地存储明文密码文件(加密压缩),云端保存加密密钥(使用硬件安全模块HSM)。每季度进行恢复演练,验证备份文件完整性。

| 备份类型 | 存储介质 | 加密方式 | 恢复时效 |

|---|---|---|---|

| 全量备份 | 离线U盘+保险柜 | AES-256对称加密 | |

| 增量备份 | NAS网络存储 | GPG非对称加密 | |

| 密钥备份 | 银行保险箱 | 硬件加密机隔离 |

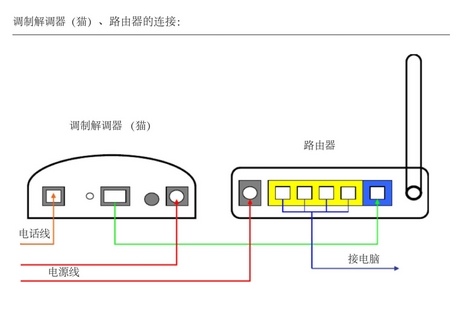

八、物理防护与环境安全

部署独立机柜存放路由器,采用电磁屏蔽机箱。机房出入执行双人监管制度,监控视频保留90天。温湿度控制在18-27℃/40-60%RH区间,防止设备因冷凝导致电路腐蚀。

- 防拆封条:所有接口面板使用一次性防拆封条

- 生物识别:核心机房配备指纹+虹膜双重验证门禁

- 环境监测:实时采集烟雾、水浸、电压波动等传感器数据

在数字化转型加速的当下,PTO路由器密码管理已超越传统IT运维范畴,成为企业网络安全体系的核心支柱。通过构建包含复杂度标准、加密协议、权限体系、动态更新、跨平台适配、日志审计、灾备恢复、物理防护的八维防护矩阵,可有效抵御APT攻击、零日漏洞等新型威胁。未来需重点关注密码策略与AI行为分析的深度融合,借助机器学习实时识别异常登录模式,同时探索区块链技术在密码变更追溯中的应用,最终实现从静态防御向智能免疫的安全范式跃迁。

发表评论